DNSSEC on nimipalvelun (DNS) tietoturvalaajennus, jonka tehtävänä on varmistaa alkuperäisten tietojen eheys ja alkuperä. Tämä tarkoittaa että DNSSECin avulla voidaan varmistaa, ettei tietoja ole muutettu missään välimatkalla.

DNSSEC ei salaa nimipalvelinkyselyitä vaan lisää nimipalvelinkyselyihin allekirjoitukset. Allekirjoitukset varmistetaan puumaisesti jokaiseen verkkotunnusjuureen asti.

DNSSECin tehtävänä ei ole korvata SSL/TLS-tekniikkaa, jota käytetään verkkosivuilla yhteyden salamiseen, vaan sen tarkoitus on täydentää tätä. Jo ennen SSL/TLS yhteyden muodostamista, DNSSEC estää käyttäjän päätymisen väärälle palvelimelle.

DNSSEC ei suojaa tietojenkalastelulta, mutta se suojaa tehokkaasti nimipalveluihin kohdistuvilta hyökkäyksiltä. Tämä on todella tärkeää, sillä monet tunnistavat kyllä tietojenkalastelu yritykset mutta eivät nimipalveluihin kohdistuvia hyökkäyksiä.

Esimerkki hyökkäyksestä voisi olla BGP:hen tehty kaappaus, joka reitittää IP-verkon jonnekin toiseen paikkaan minne pitäisi. Tämä aiheuttaa sen että hyökkääjä voi kaapata nimipalvelutkin, mikäli verkkotunnuksella ei ole DNSSECiä, sillä resolverilla (esim 1.1.1.1 tai 8.8.8.8) ei ole mahdollista ilman DNSSEC:iä tarkistaa, että nimipalvelimen vastaus tulee oikeasta nimipalvelimelta, eli niistä palvelimista, jotka olet määrittänyt.

Sisällysluettelo

Miksi DNSSEC?

Nimipalveluntietueiden väärentäminen internetissä on mahdollista esimerkiksi niin että hyökkääjä on päässyt murtautumaan nimipalvelinpalveluntarjoajasi nimipalvelimille ja saastuttanut nimipalvelimen väärillä tiedoilla. Seuraukset ovat vakavia kun ohjaus pankin sivuille esimerkiksi käännetään rikollisten palvelimia kohti. Toki tässäkin tapauksessa pankin sivuilla ainahan on SSL/TLS, eli https käytössä, mutta vielä meillä on paljon salaamattomia sivuja, joihin tämä on mahdollista tehdä.

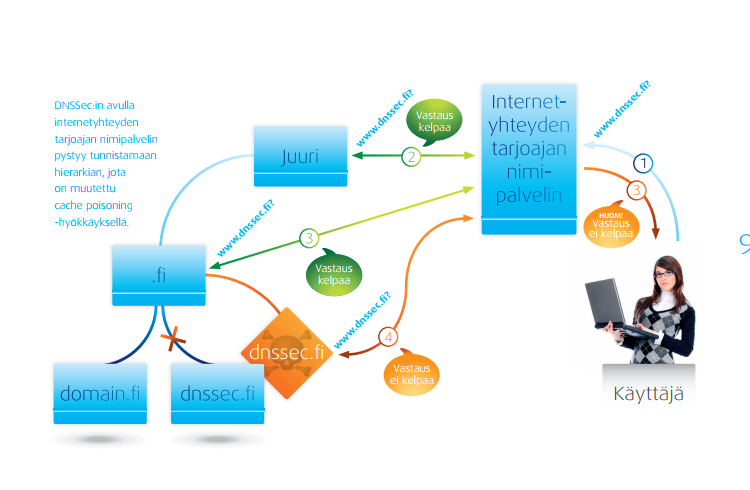

DNSSEC toiminta virhetilanteissa. Lähde: Viestintävirasto

- Loppukäyttäjä avaa selaimen ja syöttää osoitteen www.dnssec.fi. Työasema automaattisesti käy pyytämässä Internet-yhteyden tarjoajan nimipalvelimelta IP-osoitetta verkkotunnukselle dnssec.fi.

- Internet-yhteyden nimipalvelin jatkaa kyselyä edelleen ROOT-nimipalvelimille. Root-nimipalvelin kertoo että fi-nimipalvelinjuuri löytyy tästä X-osoitteesta ja DNSSEC-allekirjoitus täsmää.

- Nyt kysellään fi-juuripalvelimelta missä löytyy dnssec.fi nimipalvelin. Koska fi-juurellakin on DNSSEC-käytössä, niin Internet-yhteyden tarjoajan nimipalvelin varmistaa DNSSEC-allekirjoituksen että se täsmää juuren merkityn kanssa.

- Nyt pyyntö lähetetään dnssec.fi nimipalvelimelle ja sielä huomataankin että DNSSEC-avain ei täsmää sillä dnssec.fi nimipalvelin ei ole sama mikä määritetty fi-juureen. Nyt Internet-yhteyden tarjoajan nimipalvelin ilmoittaa loppukäyttäjän työasemalle SERVERFAIL virheilmoituksen ja loppukäyttäjää estettiin pääsy www.dnssec.fi sivustolle.

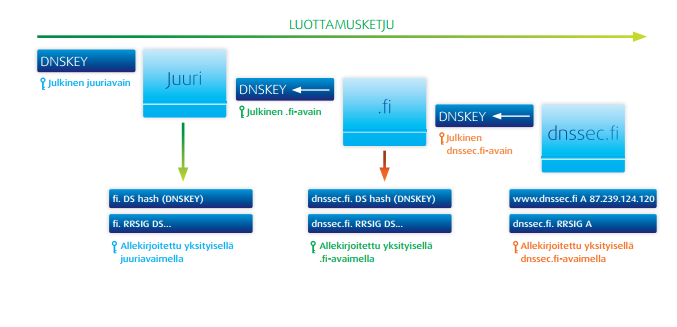

Miten voidaan luottaa DNSSECin toimintaan?

Julkinen avain lähetetään aina ylemmälle tasolle, jolloin ylempi taso tallentaa tämän DS-nimipalvelintietueena ja takaa sen oikeellisuuden allekirjoittamalla tämän. Sen jälkeen avain lähetetään ylemmälle tasolle jne.

Luottamusketjun ylin taso, esim fi-juuri takaa alemman tason oikeellisuuden.

Mitä vaaditaan DNSSECin käyttöönottoon?

DNSSECin toimivuutta varten tulee olla kaksi asiaa:

- Verkkotunnus, jolla on DNSSEC käytössä. Meillä on ohje tässä kuinka saa FI-verkkotunnukseen käyttöön.

- Ihan kaikki verkkotunnuspäätteet eivät tue DNSSEC-laajennusta, tarkistathan tämä ensin. Yleisimmät päätteet kuten .com, .org ja .net tukevat DNSSEC-laajennusta.

- Verkkotunnuksen käyttämä nimipalvelimen tulee tukea DNSSEC-laajennusta.

- Työasemalla on yhteys DNSSEC tukevaan Resolver-nimipalvelimeen

Tällä hetkellä suurimmilla osin verkkotunnuksilla ei ole DNSSEC käytössä ollenkaan vaikka tämä mahdollisuus ollut jo yli 10 vuoden ajan. Verkkotunnuksen omistajan tulisi olla yhteydessä nimipalvelimen ylläpitäjään ja kytkeä ensin DNSSEC-palvelimelta käyttöön. Tämän jälkeen hänen tulee olla yhteydessä verkkotunnuksen välittäjään ja pyytää heitä kytkemään DNSSEC-käyttöön.

Muistakaa tarkistaa, että DNSSEC toimii oikein verkkotunnuksellanne, sillä mikäli saatte virheilmoituksia, niin älkää kytkekö päälle ennen kuin virheilmoitukset poistuvat. Virheellisesti konfiguroitu DNSSEC aiheuttaa sen ettei loppukäyttäjät pääsevät sivustollenne, sillä DNSSEC tukevat resolver-nimipalvelimet estävät pääsyn.

Loppukäyttäjä asettaa DNSSECiä tukeva ja tarkistavan resolver-nimipalvelimen (Resolver-nimipalvelin on esimerkiksi Googlen 8.8.8.8) työaseman nimipalvelinasetuksiin.

Esimerkkejä nimipalvelimista joissa on käytössä DNSSEC-tarkistus:

- 185.168.207.11 / 2a0b:dbc1:1::bbb

- 185.218.192.11 / 2a0b:dbc4:1::bbb

Testaa

Testaa DNSSECin toimivuutta testityökaluilla

- Testaa tukeeko käyttämäsi nimipalvelin DNSSECiä tästä.

- Kokeile saatko dnssec-failed.org sivuston auki. Sivuston ei kuulu aueta, mikäli käyttämäsi nimipalvelin käyttää DNSSEC tarkistusta.

- Testaa tukeeko verkkotunnus DNSSECiä tästä.

Lisätietoa:

https://www.viestintavirasto.fi/attachments/DNSSec-esite.pdf